IPFire er et open source-operativsystem, der er designet fra bunden til at fungere som et dedikeret, sikkert og fleksibelt firewallsystem baseret på nogle af de bedste Linux-teknologier, som f.eks. iptables, OpenSSL og OpenSSH.

Distribueret som et 32-bit ISO-billede

Dette lille OS kan downloades via Softoware eller fra dets officielle hjemmeside (se link ovenfor) som et enkelt, installerbart, kun CD ISO-billede på ca. 150 MB i størrelse, kun mærket til 32-bit (i586) instruktionssætarkitekturen. Mens distro vil starte og installere på 64-bit hardware platforme, vil det kun acceptere 32-bit applikationer.

Boot muligheder

Den smukt designede og velorganiserede boot menu giver dig mulighed for direkte og permanent at installere distributionen på et lokalt drev. Desuden kan du installere operativsystemet i teksttilstand, udføre en uovervåget installation, køre en hukommelsesdiagnostisk test med Memtest86 + -værktøjet, samt at se detaljerede hardwareoplysninger med Hardware Detection Tool (HDT).

Meget let at bruge tekstmodus installationsprogram

Hele installationsprocessen er tekstbaseret og kræver, at brugeren kun vælger et sprog (støttede sprog inkluderer engelsk, tyrkisk, polsk, russisk, hollandsk, spansk, fransk og tysk), acceptere licensen og partitionere disken (understøttede filsystemer omfatter EXT2, EXT3, EXT4 og ReiserFS).

Efter installation er det et must at vælge tastaturlayout og tidszone, indtaste maskinens værtsnavn og domænenavn, indtaste et kodeord for root (systemadministrator) og adminkonti, samt konfigurere netværket ( inkluderer DNS, Gateway, IP-adresse, drivere og netværkskortindstillinger).

Bundlinie

Sammenfatning er IPFire en af verdens bedste open source firewall-distributioner af Linux, der er udviklet til at levere state-of-the-art firewall, VPN-gateway og proxy-serverkomponenter. Dens design er modulært og fleksibelt, hvilket betyder, at dets funktionalitet kan udvides via plugins.

Hvad er nyt i denne udgave:

- Proxy for kun RAM:

- I nogle installationer kan det være ønskeligt kun at lade proxy-cache-objekter være i hukommelse og ikke på disk. Især når internetforbindelsen er hurtig og opbevaring er langsom, er dette mest nyttigt.

- Web-brugergrænsefladen giver nu mulighed for at indstille diskens cachestørrelse til nul, hvilket vil deaktivere diskcachen helt. Tak til Daniel for at arbejde på dette.

- OpenVPN 2.4:

- IPFire har migreret til OpenVPN 2.4, som introducerer nye cifre i AES-GCM-klassen, som vil øge gennemstrømningen på systemer, der har hardwareacceleration til det. Opdateringen giver også forskellige andre mindre forbedringer.

- Erik har arbejdet på integration, hvilket har krævet noget arbejde under emhætten, men er kompatibelt med tidligere konfigurationer til både roadwarrior-forbindelser og net-til-net-forbindelser.

- Forbedret kryptografi:

- Kryptografi er et af fundamentet for et sikkert system. Vi har opdateret distributionen for at bruge den nyeste version af OpenSSL kryptografibiblioteket (version 1.1.0). Dette kommer med en række nye cifre, og der er blevet gennemført større omdirigering af koden.

- Med denne ændring har vi besluttet at helt deprecere SSLv3 og webbrugergrænsefladen vil kræve TLSv1.2, som også er standard for mange andre tjenester. Vi har konfigureret en hærdet liste over cifre, der kun bruger nyere algoritmer og fjerner helt eller delvist ødelagte eller svage algoritmer som RC4, MD5 og så videre.

- Kontroller venligst før denne opdatering, hvis du er afhængig af nogen af dem, og opgrader dine afhængige systemer.

- Forskellige pakker i IPFire skulle patches for at kunne bruge det nye bibliotek. Dette store arbejde var nødvendigt for at levere IPFire med den nyeste kryptografi, migrere væk fra forældede algoritmer og drage fordel af ny teknologi. For eksempel er ChaCha20-Poly1305 ciphersuite tilgængelig, som udfører hurtigere på mobile enheder.

- Den gamle version af OpenSSL biblioteket (1.0.2) er stadig tilbage i systemet af kompatibilitetsgrunde og vil fortsat blive opretholdt af os i et kort øjeblik. Til sidst vil dette blive fjernet helt, så migrer venligst eventuelle brugerdefinerede add-ons væk fra at bruge OpenSSL 1.0.2.

- Diverse:

- Pakfire har nu lært, hvilke spejleservere der understøtter HTTPS og vil automatisk kontakte dem via HTTPS. Dette forbedrer privatlivets fred.

- Vi har også startet fase en af vores planlagte Pakfire-key rollover.

- Sti MTU Discovery er blevet deaktiveret i systemet. Dette har løbende skabt problemer med stabiliteten af IPsec-tunneler, der har valgt stier over netværk, der blev konfigureret forkert.

- QoS-skabelonen kan fejlberegne den båndbredde, der nu er blevet fastslået, at summen af den garanterede båndbredde over alle klasser ikke overstiger 100%.

- Opdaterede pakker:

- bind 9.11.3, krølle 7.59.0, dmidecode 3.1, gnupg 1.4.22, hdparm 9.55, logrotat 3,14.0, Net-SSLeay 1,82, ntp 4,2,8p11, openssh 7,6p1, python-m2crypto 0,27,0, ubundet 1.7.0, vnstat 1.18

- Add-ons:

- Disse tilføjelser er blevet opdateret: clamav 0.99.4, htop 2.1.0, krb5 1.15.2, ncat 7.60, nano 2.9.4, rsync 3.1.3, tor 0.3.2.10, wio 1.3.2

Hvad er nyt i version:

- OpenSSL 1.0.2n:

- En moderat og en lav sikkerhedssårbarhed er blevet patched i OpenSSL 1.0.2n. Den officielle sikkerhedsrådgivning findes her.

- IPsec:

- Det er nu muligt at definere inaktivitets-timeout-tiden, når en tomgang IPsec VPN-tunnel lukkes

- Støtte til MODP-grupper med undergrupper er blevet tabt

- Komprimering er nu deaktiveret som standard, fordi det ikke er meget effektivt overhovedet

- strongswan er blevet opdateret til 5.6.1

- OpenVPN:

- Det er nu lettere at lede OpenVPN Roadwarrior Clients til IPsec VPN-netværk ved at vælge ruter i hver klients konfiguration. Dette gør hub-og-talte designs lettere at konfigurere.

- Byg værktøjskæde:

- Nogle build scripts er blevet refactored til at rydde op byggeprocessen og værktøjskæden er blevet flyttet fra / værktøjer til / tools_ & lt; arch & gt;.

- nasm, Net Assembler, er blevet opdateret til 2.13.2

- Diverse:

- SSL-komprimerings- og SSL-sessionskort er blevet deaktiveret i Apache. Dette vil forbedre sikkerheden for webbrugergrænsefladen.

- På forskellige steder er GeoIP-oplysninger tilgængelige, hvor IP-adresser vises, og at oplysningerne er nyttige at kende

- Tilføjelse af statiske ruter over webbrugergrænsefladen er blevet rettet

- Nogle æstetiske problemer på konfigurationssiderne i captive port er blevet rettet, og den captive portal arbejder nu sammen med proxyen i gennemsigtig tilstand

- Syslogging til en fjernserver kan nu konfigureres til enten at bruge TCP eller UDP

- Add-ons:

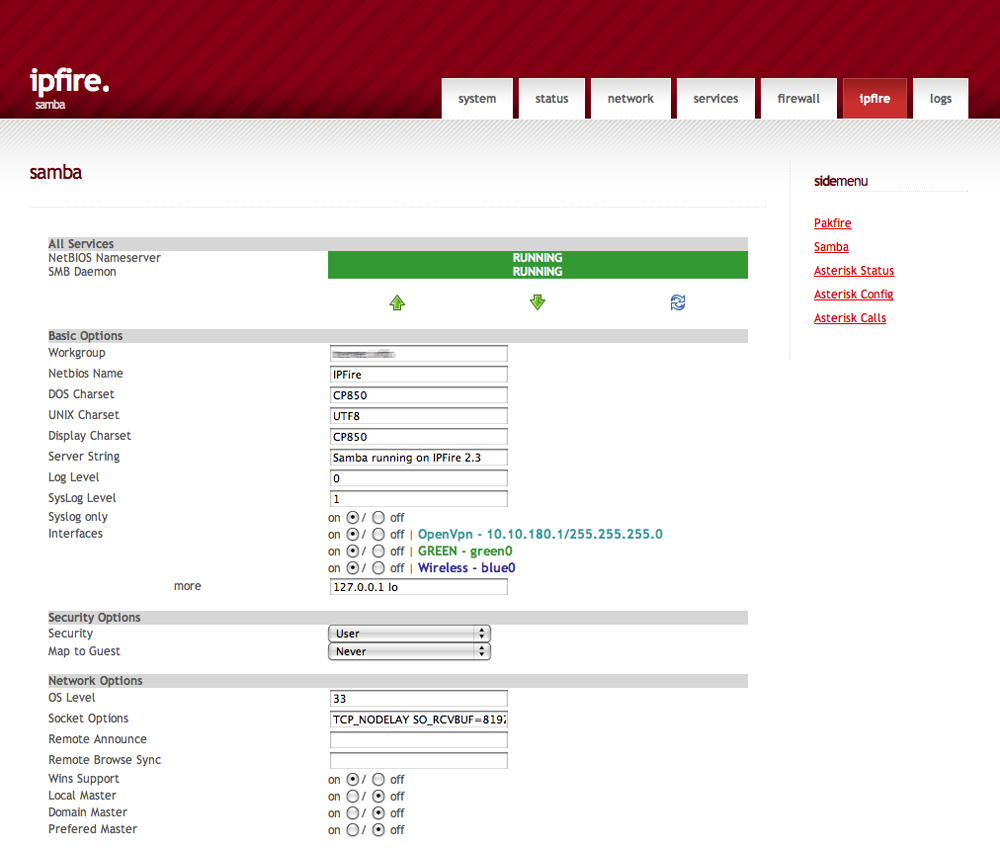

- Samba er blevet opdateret for at løse flere sikkerhedsproblemer

- mc er blevet opdateret til 4,8.20

- nano er blevet opdateret til 2.9.1

- sslscan, vsftpd og pound er blevet droppet, fordi de ikke opretholdes upstream længere og uforenelige med OpenSSL 1.1.0

Hvad er nyt i version 2.19 Core 116 / 3.0 Alpha 1:

- openssl 1.0.2m:

- OpenSSL-projektet udgav version 1.0.2m og udstedte to sikkerhedsrådgivning i den sidste uge. De to sårbarheder, der blev opdaget, var af moderat og lav sikkerhed, men vi har besluttet at sende dig denne opdatering hurtigst muligt. Derfor anbefales det at opdatere så hurtigt som muligt.

- Den mere alvorlige sårbarhed, der refereres til som CVE-2017-3736, løser et problem med moderne Intel Broadwell- og AMD Ryzen-processorer, hvor OpenSSL bruger nogle moderne DMI1-, DMI2- og ADX-udvidelser og beregner kvadratroden forkert. Dette kunne udnyttes af en angriber, der er i stand til at sætte betydelige ressourcer til at genoprette en privat nøgle, så længe dette angreb stadig betragtes som praktisk talt umuligt for OpenSSL-sikkerhedsholdet.

- Den mindre alvorlige sårbarhed skyldtes overreading certifikatdata, når et certifikat har en misdannet IPAddressFamily-udvidelse. Dette kan føre til fejlagtig visning af certifikatet i tekstformat. Denne sårbarhed spores under CVE-2017-3735.

- Diverse:

- wget led også af to sikkerhedsproblemer, der gjorde det muligt for en hacker at udføre vilkårlig kode. De henvises til under CVE-2017-13089 og CVE-2017-13090.

- Apache blev opdateret til version 2.4.29, som løser en række fejl.

- snort er blevet opdateret til version 2.9.11.

- xz er også blevet opdateret til version 5.2.3, hvilket medfører forskellige forbedringer.

Hvad er nyt i version 2.19 Core 113 / 3.0 Alpha 1:

- Hvem er online ?:

- Hvem er online? (eller WIO kort sagt) er endelig kommet til IPFire. Den er blevet sendt af den oprindelige forfatter Stephan Feddersen og Alex Marx og er tilgængelig som en almindelig add-on-pakke kaldet wio.

- Det er en indbygget overvågningstjeneste for det lokale netværk, der viser, hvilke enheder der er tilsluttet, hvilke er online og kan også sende alarmer på forskellige begivenheder. Prøv det!

- Diverse:.

- DNS-rodnøglerne er blevet opdateret for at gøre DNS-arbejde ud over oktober 2017, efter at DNSSEC-nøgleoverdragelsen er udført

- Seriekonsoller registrerer nu automatisk baudraten, efter at kernen er startet

- Pakkeopdateringer af Matthias Fischer: bind 9.11.2, gnutls 3.5.14, libgcrypt 1.8.0, logrotat 3.12.3, nano 2.8.6, pcre 8.41, blæksprutte 3.5.26, ubundet 1.6.4

- Add-Ons:

- iftop er blevet opdateret til 1.0pre4 af Erik Kapfer

- Matthias Fischer opdateret: hostapd 2.6, tor 0.3.0.10

Hvad er nyt i version 2.19 Core 112 / 3.0 Alpha 1:

- Denne Core Update kommer hovedsagelig med opdateringer under emhætten. Kerne systembiblioteker er blevet opdateret til nye større versioner, og bygningsværktøjskæden har fået store opdateringer.

- Disse er:

- glibc 2.25

- GNU Compiler Collection 6.3.0

- binutils 2.29

- Python 2.7.13

- ccache 3.3.4, bc 1.07.1, cmake 3.8.1, flex 2.6.4, sikring 2.9.7, boost 1.64.0, gawk 4.1.4, gnutls 3.5.11, grep 2.27, libarchive 3.3.1 , libgcrypt 1.7.7, libgpg-fejl 1.27, libxml2 2.9.4, mdadm 4.0, openssl 1.0.21, pkg-config 2.29.2, reiserfsprogs 3.6.25, SDL 1.2.15, blæksprutte 3.5.26, strongswan 5.5.3 , ubundet 1.6.3, util-linux 2.28.2

- Diverse:

- openvpn (2.3.17) har modtaget nogle sikkerhedsopdateringer, der er blevet opdaget for nylig.

- En sårbarhed i ekstern kommando i ids.cgi er blevet lukket med kunne bruges af autentiserede brugere til at køre shellkommandoer med rettigheder, der ikke er overordnede.

- Det er nu muligt at oprette netværk i firewallen, der er et undernet af en af de interne zoner.

- Værktøjskæden og bygningsskripterne er også blevet ryddet op og forbedret.

- IPFire netboot er blevet opdateret, så altid den bedste arkitektur til et system bruges (dvs. 64 bit version installeres, når systemet understøtter det).

- Add-ons:

- Opdateret:

- 7zip 16.02

- fugl 1.6.3

- cyrus-imapd 2.5.11

- iperf 2.0.9

- directfb 1.7.7

- freeradius 3.0.14

- overvågning 5.23.0

- miniupnpd lytter nu som standard på GREEN

- tmux 2.5

- tor 3.0.8

- Faldt:

- imspector og tcpick opretholdes ikke længere opstrøms

Hvad er nyt i version 2.19 Core 111 / 3.0 Alpha 1:

- WPA Enterprise-godkendelse i klienttilstand:

- Firewallen kan nu autentificere sig med et trådløst netværk, der bruger Extensible Authentication Protocol (EAP). Disse bruges almindeligt i virksomheder og kræver et brugernavn og en adgangskode for at oprette forbindelse til netværket.

- IPFire understøtter PEAP og TTLS, som er de to mest almindelige. De kan findes i den konfigurerede på "WiFi Client" -siden, som kun vises, når den RØDE grænseflade er en trådløs enhed. Denne side viser også status og protokoller, der bruges til at etablere forbindelsen.

- Indekssiden viser også forskellige oplysninger om status, båndbredde og kvalitet af forbindelsen til et trådløst netværk. Det fungerer også for trådløse netværk, der bruger WPA / WPA2-PSK eller WEP.

- QoS Multi-Queuing:

- Kvaliteten af tjenesten bruger nu alle CPU-kerner til at balancere trafik. Før blev der kun brugt én processorkerne, hvilket medførte en langsommere forbindelse på systemer med svagere processorer som Intel Atom-serien mv. Men hurtige Ethernet-adaptere. Dette er nu blevet ændret, så en processor ikke længere er en flaskehals længere.

- Nye krypteringsstandarder:

- I mange dele af IPFire spiller kryptografiske algoritmer en stor rolle. Men de alder. Derfor ændrede vi standardindstillingerne på nye systemer og til nye VPN-forbindelser til noget, der er nyere og anses for mere robust.

- IPsec:

- Den seneste version af strongSwan understøtter Curve 25519 for IKE- og ESP-forslagene, som også er tilgængelige i IPFire nu og aktiveret som standard.

- Standardforslaget til nye forbindelser giver nu kun de eksplicit valgte algoritmer, der maksimerer sikkerheden, men kan have en kompatibilitetspåvirkning for ældre jævnaldrende: SHA1 er droppet, SHA2 256 eller højere skal bruges; Gruppetypen skal bruge en nøgle med længde på 2048 bit eller større

- Da nogle mennesker bruger IPFire i forbindelse med gammelt udstyr, er det nu tilladt at vælge MODP-768 i IKE- og ESP-forslagene. Dette betragtes som brudt og markeret så.

- OpenVPN:

- OpenVPN brugte som standard SHA1 til integritet, som nu er blevet ændret til SHA512 til nye installationer. Desværre kan OpenVPN ikke forhandle om dette via forbindelsen. Så hvis du vil bruge SHA512 på et eksisterende system, skal du også downloade alle klientforbindelser.

- Forskellige markører er blevet tilføjet for at fremhæve, at visse algoritmer (for eksempel MD5 og SHA1) betragtes som brudte eller kryptografisk svage.

- Diverse:.

- IPsec VPN'er vises som "Connecting", når de ikke er etableret, men systemet forsøger at

- En afbrydningsfejl er blevet rettet, som forsinkede, at systemet lukkede, da den røde grænseflade blev konfigureret som statisk

- DNSSEC-status er nu vist korrekt på alle systemer

- Følgende pakker er blevet opdateret: acpid 2.0.28, bind 9.11.1, coreutils 8.27, cpio 2.12, dbus 1.11.12, fil 5.30, gcc 4.9.4, gdbm 1.13, gmp 6.1.2, gzip 1.8, logrotate 3.12.1, logwatch 7.4.3, m4 1.4.18, mpfr 3.1.5, openssl 1.0.2l (kun fejlrettelser), openvpn 2.3.16 som fixer CVE-2017-7479 og CVE-2017-7478, pcre 8.40 , pkg-config 0.29.1, rttool 1.6.0, strongswan 5.5.2, ubundet 1.6.2, unzip 60, vnstat 1.17

- Matthias Fischer bidrog med nogle kosmetiske ændringer i firewall log sektionen

- Gabriel Rolland forbedrede den italienske oversættelse

- Forskellige dele af bygningssystemet er blevet ryddet op

- Add-ons:

- Nye tilføjelser:

- ltrace: Et værktøj til at spore biblioteksopkald af en binær

- Opdaterede tilføjelser:

- Samba addon er blevet patched for en sikkerhedsproblem (CVE-2017-7494), som tillod en fjern kode, der udføres på skrivbare aktier.

- ipset 6.32

- libvirt 3.1.0 + python3-libvirt 3.6.1

- git 2.12.1

- nano 2.8.1

- netnmpd, som nu understøtter læsetemperatur sensorer med hjælp af lm_sensors

- nmap 7.40

- tor 0.3.0.7

Hvad er nyt i version 2.19 Core 109 / 3.0 Alpha 1:

- DNS Fixes:

- DNS-proxyen, der fungerer inden for IPFire, er blevet opdateret til ubundet 1.6.0, hvilket bringer forskellige fejlrettelser. Derfor er QNAME-minimering og hærdning under NX-domæner blevet aktiveret igen.

- Ved starttid kontrollerer IPFire nu også, om en router foran IPFire dråber DNS-svar, som er længere end en bestemt tærskel (nogle Cisco-enheder gør dette til "hærde" DNS). Hvis dette er detekteret, reducerer EDNS bufferstørrelsen hvis reduceret, hvilket gør ubundet, tilbage til TCP for større svar. Dette kan muligvis sænke DNS lidt, men holder det fungere i alle de fejlkonfigurerede omgivelser.

- Diverse:

- openssl er opdateret til 1.0.2k, som løser en række sikkerhedsproblemer med "moderat" sværhedsgrad

- Kernen understøtter nu nogle nyere eMMC-moduler

- Backup scriptet arbejder nu mere pålideligt på alle arkitekturer

- Netværksskripterne, der skabte MACVTAP-broer til virtualisering, understøtter blandt andet nu også standard 802.3-broer

- Firewall-GUI nægtede at oprette undernet, som var et undernet af ethvert af de standardnetværk, der er blevet rettet

- Matthias Fischer indsendte pakkeopdateringer til: bind 9.11.0-P2 med nogle sikkerhedsrettelser, libpcap 1.8.1, logrotate 3.9.1, perl-GeoIP modul 1.25, snort 2.9.9.0, blæksprutte 3.5.24 som retter forskellige fejl, sysklogd 1.5.1, zlib 1.2.11

- Desuden er libpng opdateret til 1.2.57, som løser nogle sikkerhedsproblemer

- Add-ons:

- Jonatan Schlag pakket Python 3 til IPFire

- Han opdaterede også libvirt til version 2.5 og qemu til version 2.8

- Matthias Fischer indsendt en række opdateringer til følgende pakker: nano 2.7.2, tcpdump 4.8.1, tmux 2.3

- tor er blevet opdateret til 0.2.9.9, som løser en række afvigelser i forbindelse med benægtelse af tjenesten

- sarg er blevet opdateret til 2.3.10

Hvad er nyt i version 2.19 Core 108 / 3.0 Alpha 1:

- Asynkron logføring:

- Asynkron logning er nu aktiveret som standard og kan ikke konfigureres mere. Dette gjorde nogle programmer, der skrev en omfattende mængde log-meddelelser langsommere og muligvis ikke reagerer over netværket, hvilket forårsager forskellige problemer. Dette blev set på systemer med meget langsomt flashmedium og virtuelle miljøer.

- Diverse:

- Kontrollen, der tester DNS-servere for enhver fejlkonfiguration, forudsatte at nogle navneservere validerede, selvom de ikke og sandsynligvis ikke fungerede overhovedet. Dette er blevet rettet nu, og systemer, der bruger disse brudte navneservere, skal falde tilbage til rekursormodus.

- Et problem i firewall-GUI'en blev fastsat, der forbød at tilføje en IPsec VPN-forbindelse og OpenVPN-forbindelse med samme navn til en firewall-gruppe.

- Opdaterede kernepakker:

- strongswan blev opdateret til version 5.5.1, som løser forskellige fejl

- ntp blev opdateret til version 4.2.8p9, som løser forskellige sikkerhedsproblemer

- ddns blev opdateret til version 008

- Opdaterede tilføjelser:

- nano, teksteditoren, blev opdateret til version 2.7.1

- tor, anonymitetsnetværket, blev opdateret til version 0.2.8.10

Hvad er nyt i version 2.19 Core 107 / 3.0 Alpha 1:

- Denne opdatering patcherer IPFire Linux-kernen mod en nyligt offentliggjort sårbarhed kaldet Dirty COW. Dette er en lokal eskaleringsfejl, der kan bruges af en lokal angriber til at få root-rettigheder.

- En yderligere patch retter Intel-processorer med AES-NI, som er hardware understøtter kryptering med 256 og 192 bit nøglelængde, men blev ikke implementeret korrekt i Linux-kernen

- En løsning til at vise den nye ubundne DNS-proxy i loggafsnittet i webbrugergrænsefladen

- hdparm 9.5.0 og libjpeg 1.5.1 er blevet opdateret

Hvad er nyt i version 2.19 Core 105 / 3.0 Alpha 1:

- IPFire 2,19 Core Update 105 patches en række sikkerhedsproblemer i to kryptografiske libaries: openssl og libgcrypt. Vi anbefaler at installere denne opdatering så hurtigt som muligt og genstarte IPFire-systemet for at fuldføre opdateringen.

Hvad er nyt i version 2.19 Core 103 / 3.0 Alpha 1:

- Forbedringer af webproxy:

- Web proxy blæksprutte er blevet opdateret til 3,5 serien og forskellige forbedringer for stabilitet og ydeevne blev foretaget.

- På maskiner med langsom harddisk eller på installationer med meget store caches var det sandsynligt, at cacheindekset blev beskadiget, da proxyen blev lukket. Dette resulterede i en ustabil webproxy efter den næste start.

- Afbrydelsesrutinen blev forbedret, så en cacheindekskorruption er nu meget usandsynlig. Derudover har vi installeret midler, der giver os mulighed for at opdage, om cacheindekset var beskadiget og i så fald har det automatisk genopbygget ved næste start. Denne opdatering vil slette det formodede korrupte indeks på alle installationer og starte en genopbygning af indekset, hvilket kan resultere i langsom drift af proxyen i en kort tid efter installationen af opdateringen.

- Diverse:

- Løs opsætningskommandoen for korrekt at vise mere end 6 netværkscontrollere

- Tidssone-databasen er blevet opdateret

- Tillad generelt understreger i domænenavne

- Opdaterede pakker: coreutils 8.25, curl 7.48.0, dnsmasq 2.76, findutils 4.6.0, grep 2.24, mindre 481, ncurses 6.0, procps 3.2.8, sdparm 1,10, wpa_supplicant 2.5

- Opdaterede tilføjelser:

- 7zip 15.14.1

- clamav 0.99.2

- hostapd 2.5

- Midnight Commander 4.8.17

- nfs (erstatter portmap med rpcbind)

- tor 0.2.7.6

Hvad er nyt i version 2.19 Core 102 / 3.0 Alpha 1:

Ny i IPFire 2.19 Core 101 (3. maj 2016)

Hvad er nyt i version 2.19 Core 100 / 3.0 Alpha 1:

- Denne opdatering bringer dig IPFire 2.19, som vi frigiver til 64 bit på Intel (x86_64) for første gang. Denne udgivelse blev forsinket af de forskellige sikkerhedsproblemer i openssl og glibc, men er fyldt med mange forbedringer under emhætten og forskellige fejlrettelser.

- 64 bit:

- Der vil ikke være nogen automatisk opdateringssti fra en 32-bit installation til en 64-bit installation. Det er nødvendigt at geninstallere systemet manuelt for dem, der ønsker at ændre, men en tidligere genereret backup kan gendannes, så hele proceduren tager normalt mindre end en halv time.

- Der er ikke for mange fordele i forhold til en 64-bit version, bortset fra nogle mindre præstationsforøgelser for nogle brugssager og selvfølgelig evnen til at adressere mere hukommelse. IPFire kan adressere op til 64 GB RAM på 32 bit, så der er ikke meget behov for at migrere. Vi anbefaler at bruge 64 bit billeder til nye installationer og holde fast ved eksisterende installationer som de er.

- Kernelopdatering:

- Som med alle større udgivelser kommer denne med en opdateret Linux-kerne til at rette fejl og forbedre hardwarekompatibiliteten. Linux 3.14.65 med mange backported drivere fra Linux 4.2 er også hærdet stærkere mod almindelige angreb som stack buffer overløb.

- Mange firmware-blobs til trådløse kort og andre komponenter er blevet opdateret ligesom hardwaredatabasen.

- Hyper-V-præstationsproblemer:

- En backport af en nyere version af Microsoft Hyper-V-netværksdrivermodulet tillader igen at overføre data med højere hastigheder. Tidligere versioner havde kun meget dårlig gennemgang på nogle versioner af Hyper-V.

- Firewallopdateringer:

- Det er nu muligt at aktivere eller deaktivere visse forbindelsessporingsmoduler. Disse applikationslags gateway-moduler (ALG) hjælper visse protokoller som SIP eller FTP til at arbejde sammen med NAT. Nogle VoIP-telefoner eller PBX'er har problemer med dem, så de nu kan deaktiveres. Nogle har brug for dem.

- Firewallen er også optimeret for at give mere gennemgang med at bruge lidt mindre systemressourcer.

- Diverse:

- Mange programmer og værktøjer i værktøjskæden, der bruges, er blevet opdateret. En ny version af GNU Compiler Collections tilbyder mere effektiv kode, stærkere hærdning og kompatibilitet til C ++ 11

- GCC 4.9.3, binutils 2.24, bison 3.0.4, grep 2.22, m4 1.4.17, sed 4.2.2, xz 5.2.2

- dnsmasq, er den IPFire-interne DNS-proxy blevet opdateret, og mange ustabilitetsproblemer er blevet rettet.

- openvpn er blevet opdateret til version 2.3.7, og de genererede konfigurationsfiler er blevet opdateret for at være kompatible med kommende versioner af OpenVPN

- IPFire vil nu vente med opstart, når tiden skal synkroniseres, og DHCP bruges, indtil forbindelsen er etableret, og fortsæt derefter opstart

- bindingen blev opdateret til version 9.10.3-P2

- ntp blev opdateret til version 4.2.8p5

- tzdata, databasen for tidszonedefinitioner, blev opdateret til version 2016b

- Forskellige kosmetiske rettelser blev udført på webbrugergrænsefladen

- En fejl, der forårsager, at VLAN-enheder ikke oprettes, når forælder NIC kommer op, er blevet rettet

- DHCP-klient: Nulstilling af MTU på ødelagte NIC'er, der taber link, er blevet rettet

- En ramdisk til at gemme databaserne i graferne vist i webbrugergrænsefladen bruges nu som standard igen på installationer, der bruger flashbilledet, når mere end 400 MB hukommelse er tilgængelig

- En fejl, der ikke kunne stoppe kvaliteten af tjenesten, er blevet rettet

- Nogle gamle kode er blevet renoveret, og nogle ubrugte kode er blevet droppet i nogle interne IPFire-komponenter

- Add-ons:

- owncloud er blevet opdateret til version 7.0.11

- nano er blevet opdateret til version 2.5.1

- rsync er blevet opdateret til version 3.1.2

Hvad er nyt i version 2.17 Core 98 / 3.0 Alpha 1:

- På grund af en nyligt opdaget sikkerhedsproblem i glibc frigiver vi denne kerneopdatering, der indeholder en løsning til CVE-2015-7547.

- Grænsefladen getaddrinfo () er glibc, systemets vigtigste C-bibliotek, bruges til at løse navne i IP-adresser ved hjælp af DNS. En angriber kan udnytte processen i systemet, der udfører denne anmodning, ved at sende et forfalsket svar, som for lang tid forårsager en stakbufferoverløb. Koden kan eventuelt indsprøjtes og udføres.

- IPFire kan imidlertid ikke direkte udnyttes af denne sårbarhed, da den bruger en DNS-proxy, der afviser DNS-svar, som er for lange. Så IPFire selv og alle systemer på netværket, der bruger IPFire som DNS-proxy, er beskyttet af DNS-proxyen. Men vi besluttede at skubbe en patch til denne sårbarhed så hurtigt som muligt.

Hvad er nyt i version 2.17 Core 94 / 3.0 Alpha 1:

- OpenSSH:

- OpenSSH blev opdateret til version 7.1p1. Dermed tilføjede vi støtte til elliptiske kurver (ECDSA og ED25519) og fjernet support til DSA, som anses for brudt. For små RSA nøgler fjernes også og regenereres. Disse ændringer kan kræve at importere nøglerne til IPFire-systemet på din admin computer igen.

- Intern postagent

- Der blev tilføjet en intern postagent, der bruges af interne tjenester til at sende rapporter eller advarsler. Hidtil har kun nogle få tjenester brug for dette (som den blæksprutte bogføring tilføjelse), men vi forventer at tilføje flere ting i fremtiden.

- Dette er en meget enkel og let mail agent, som kan konfigureres på webbrugergrænsefladen og normalt kræver en upstream mail server.

- IPsec MOBIKE:

- Der er tilføjet en ny afkrydsningsfelt på siden for avancerede indstillinger af en IPsec-forbindelse. Det giver mulighed for at tvinge MOBIKE, en teknologi til IPsec til at krydse NAT bedre. Nogle gange kan der etableres IPsec-forbindelser, men der kan ikke overføres data, og forbindelsen går meget hurtigt (nogle routere har problemer med at videresende DPD-pakker). MOBIKE omgår det ved at bruge UDP-port 4500 til IKE-meddelelser.

- Diverse:

- Påkrævede felter er nu markeret med en stjerne. Tidligere var det på den anden side, så valgfrie felter var markeret med en stjerne, som ikke længere ses på nettet.

- En månedligt tvunget ddns-opdatering fjernes, da ddns tager sig af at holde alle poster ajour og opfrisk dem efter 30 dage, hvis det er nødvendigt.

- fireinfo: Nogle sammenbrud blev rettet med id'er, der kun indeholder 0xff

- Opdaterede pakker:

- bind 9.10.2-P4, coreutils 8.24, dnsmasq fik de seneste ændringer importeret, fil 5.24, glibc (sikkerhedsrettelser), hdparm 9.48, iproute2 4.2.0, libgcrypt 1.6.4, libgpg-error 1,20, pcre for mere buffer overløb), rrdtool 1.5.4, blæksprutte 3.4.14

Hvad er nyt i version 2.17 Core 93 / 3.0 Alpha 1:

- DDNS-klientopdatering:

- ddns, vores dynamiske DNS opdateringsklient, er blevet opdateret til version 008. Denne version er mere robust mod netværksfejl på sti og serverfejl hos udbyderen. Opdateringer vil derefter blive gentaget ofte.

- Udbyderne joker.com og DNSmadeEasy understøttes nu

- Et crash, når opdatering af navnekortregistre er blevet rettet

- Diverse:

- Pakfire blev rettet og trækker nu yderligere afhængigheder af add-on-pakker, når de opdateres fra en ældre version.

- TRIM er deaktiveret på nogle SSD'er med kendte firmware-fejl, der forårsager tab af data.

- blæksprutte-bogføring: Fix forskellige typografier i oversættelser

- /etc/ipsec.user-post.conf tilføjes til backupen, hvis den findes

- Opdaterede pakker:

- bind 9.10.2-P3, daq 2.0.6, dnsmasq 2.75, libevent 2.0.22-stabilt (flyttet til kernesystemet fra add-on), libpcap 1.7.4, net 3.1.1, pcre (fixes CVE -2015-5073), blæksprutte 3,4.14

- Add-ons:

- kopper 2.0.4, lav 4.1, nano 2.4.2

Kommentarer ikke fundet